CONTROLE DES ACCES POUR ENTREPRISES ET PARTICULIERS

Nos solutions en contrôle d’accès font partie d’un système de sécurité optimisé et permettent de contrôler, identifier, réguler et restreindre dans certains cas les présences sur votre site. Elles vous permettent également de mesurer et manager votre flux de visiteurs. Un système de sécurité avec contrôle d’accès contribue à l’amélioration de la sécurité des bâtiments mais également des personnes et des biens.

Nos équipes vous accompagnent pour déployer des solutions adaptées à vos besoins en contrôle des accès, technologies d’identification et biométrie, aussi bien sur un bâtiment que sur des sites multiples.

Nos systèmes de contrôle d’accès offrent différents niveaux de flexibilité et d’évolutivité, depuis les systèmes autonomes jusqu’aux systèmes multi-sites. Ils peuvent être gérés en toute sécurité localement ou à distance. Nous analysons avec vous le fonctionnement de chacun de vos bâtiments notamment le flux de personnes et de véhicules qui y ont accès et les visiteurs quotidiens et occasionnels.

Contrôle et gestion des accès

Nous vous proposons une gestion sécurisée évolutive de vos accès (employés, visiteurs, livraisons…) grâce à une gamme de solutions complètes : badge avec contact (piste magnétique ou code barre), badge de proximité, badge main libre aux barrières dʼaccès, caméra avec reconnaissance de plaque ou logiciel de reconnaissance faciale ou biométrie. Intégré à votre centrale intrusion ou autonome, le contrôle d’accès s’interface avec vos systèmes existants pour compléter votre dispositif de sécurité intrusion et vidéo.

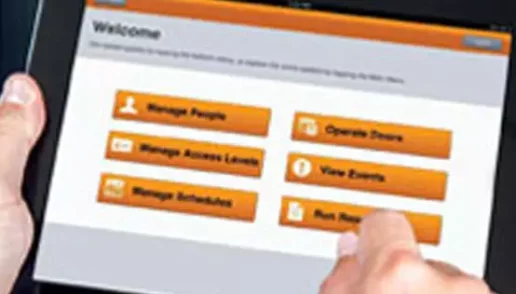

Système de contrôle d’accès avancé

Les systèmes avancés sont parfaitement adaptés aux besoins des moyennes et grandes entreprises car ils offrent une grande évolutivité. Ils sont adaptés pour grandir avec la taille de votre entreprise et s’adapter à vos exigences spécifiques. Ces systèmes offrent de nombreuses fonctionnalités sur mesure comme la gestion des visiteurs, l’intégration vidéo et intrusion. Ils sont compatibles avec différentes technologies de vérification par lecteur et biométrique.

En identifiant les zones sensibles de votre entreprise, nous déterminerons ensemble les technologies d’identification les plus adaptées.

Badges

Les badges dits de proximité permettent un accès simple où le badge est simplement présenté au lecteur. Cette technologie se prête à des applications mains libres à plus longue portée permettant de conserver le badge dans une poche ou un sac. Les badges sont disponibles en plusieurs formats pour répondre à vos besoins, à votre application et à votre budget.

Lecteur avec clavier

Votre contrôle d’accès peut être encore amélioré : par exemple, pour ne pas compromettre votre sécurité en cas de carte perdue, il est possible d’ajouter un niveau de vérification supplémentaire comme un numéro PIN ou un élément biométrique comme une empreinte digitale.

L’authentification comporte alors trois facteurs : accréditif avec quelque chose que vous possédez, un élément que vous connaissez comme un code et un élément biométrique unique.

Biométrie

La biométrie est le niveau de contrôle le plus élevé, il ne peut être ni copié, ni volé, ni perdu. Cette technologie utilise une caractéristique physiologique ou un caractère personnel mesurable mais unique. Elle peut être très utile pour fournir un niveau de sécurité supplémentaire dans les zones à haut risque. Les informations biométriques les plus courantes sont l’empreinte digitale, la géométrie de la main ou du visage ou encore de la rétine (œil).

Les visiophones et interphones sont des technologies de contrôle des accès qui conviennent à toutes les surfaces.

Système audio ou visiophone

Il s’agit d’une installation qui permettra aux occupants de valider un visiteur de manière audible ou visuelle avant d’autoriser l’entrée. Ces systèmes sont souvent utilisés conjointement avec un système de contrôle d’accès. N’importe quelle taille de système est disponible d’une seule porte à un bloc d’habitation de plusieurs logements. L’entrée peut être accordée localement ou gérée de manière centralisée ou même à distance via une application mobile ou un logiciel de gestion.